حمله evil twin چیست؟

حمله evil twin نوعی حمله به شبکههای بیسیم است که در آن مهاجم یک نقطه دسترسی وای فای جعلی راهاندازی میکند که از نظر نام (SSID) و سایر تنظیمات، بسیار مشابه با یک شبکه وای فای معتبر باشد. در نتیجه، کاربران بدون آگاهی از جعلی بودن آن، به این شبکه متصل میشوند. هدف مهاجم از این حمله، فریب کاربران برای دستیابی به اطلاعات حساس نظیر نامهای کاربری، گذرواژهها، یا سایر دادههای تبادل شده در شبکه است. اصطلاح Evil Twin به همین نقطه دسترسی جعلی گفته میشود که با تقلید از یک شبکه قانونی، زمینه ساز سرقت اطلاعات یا انجام سایر اقدامات مخرب میگردد. هنگامی که کاربران به این شبکه متصل میشوند، تمامی اطلاعات و دادههایی که ارسال میکنند، از طریق یک سرور تحت کنترل مهاجم عبور میکند. مهاجم میتواند یک evil twin را به راحتی با استفاده از ابزارهای معمولی، گوشی هوشمند یا دستگاههای دیگر که قابلیت اتصال به اینترنت دارند و نرمافزارهای در دسترس ایجاد کند. این نوع حملات بیشتر در شبکههای وای فای عمومی و بدون رمزگذاری رخ میدهد، که امنیت کافی ندارند و به همین دلیل دادههای شخصی و اطلاعات حساس کاربران در معرض تهدید قرار میگیرد.

حملات evil twin چگونه کار میکنند؟

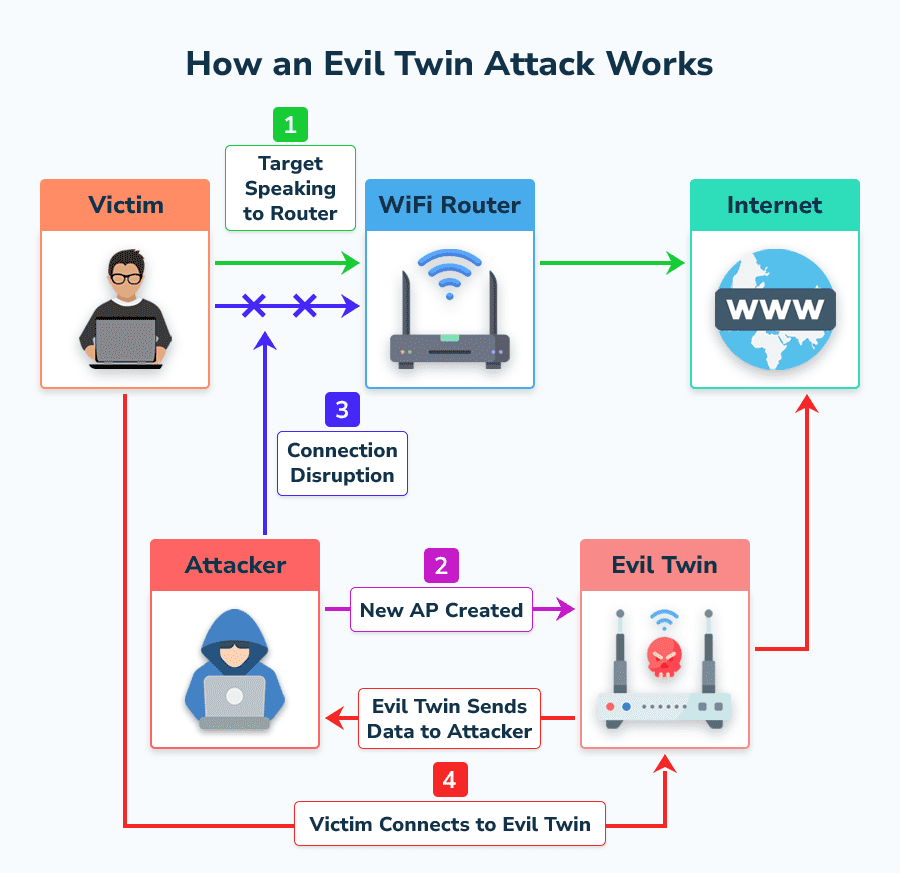

در اینجا نحوه عملکرد یک حمله معمولی evil twin در شبکههای وای فای توضیح داده شده است:

مرحله 1: انتخاب مکان مناسب

هکرها معمولاً مکانهای عمومی و شلوغ مانند کافهها، کتابخانهها یا فرودگاهها که دسترسی به وای فای رایگان دارند، مورد هدف قرار میدهند. این مکانها اغلب نقاط دسترسی مشابه با نامهای یکسان دارند که امکان ایجاد شبکههای جعلی برای هکرها فراهم میکند. بدین ترتیب، هکر میتواند به راحتی شبکه ساختگی خود را در میان شبکههای معتبر قرار دهد و بدون اینکه شناسایی شود، به اطلاعات کاربران دسترسی پیدا کند.

مرحله 2: راهاندازی شبکه وای فای جعلی

در این مرحله، هکر ابتدا شناسه SSID شبکه معتبر را شناسایی کرده و سپس یک شبکه جدید با همان SSID راهاندازی میکند. همان طور که پیشتر گفته شد، این کار را میتوان با استفاده از دستگاههایی مانند گوشی هوشمند، لپتاپ، تبلت یا حتی روترهای قابل حمل انجام داد. برخی هکرها برای افزایش دامنه پوشش دهی شبکه جعلی خود از ابزارهایی مانند Wi-Fi Pineapple بهره میبرند تا شبکه جعلی در شعاع وسیعتری قابل دسترس باشد. بدین ترتیب، دستگاههای متصل قادر به تشخیص تفاوت میان شبکه اصلی و جعلی نخواهند بود.

مرحله 3: ترغیب قربانیان به اتصال به شبکه جعلی

هکر ممکن است با نزدیک شدن به قربانیان، سیگنال شبکه جعلی را تقویت کند تا از سیگنال شبکههای واقعی قویتر شود. این کار باعث میشود که افراد به طور ناخودآگاه شبکه جعلی را انتخاب کرده و به آن متصل شوند. حتی در برخی موارد، دستگاهها به طور خودکار به این شبکه متصل میشوند بدون آنکه کاربر متوجه شود.

مرحله 4: راهاندازی درگاه ورود جعلی

قبل از اینکه کاربران به شبکههای وای فای عمومی متصل شوند، معمولاً از آنها خواسته میشود تا اطلاعات خود را در یک صفحه ورود عمومی وارد کنند. هکرها از این موقعیت بهره برداری کرده و نسخهای جعلی از این صفحه ورود ایجاد میکنند. هدف آنها فریب دادن قربانیان ناآگاه و سرقت اطلاعات ورود آنهاست. پس از دسترسی به این اطلاعات، هکرها قادر خواهند بود وارد شبکه شوند و کنترل آن را به دست بگیرند.

مرحله 5: سرقت اطلاعات کاربران

زمانی که کاربر به شبکه جعلی متصل میشود، تمامی فعالیتهای آنلاین او از طریق هکر عبور میکند. این نوع حمله که به حمله man-in-the-middle معروف است، به هکر این امکان را میدهد که تمام دادهها و فعالیتهای آنلاین قربانی را زیر نظر داشته باشد، از جمله ورود به حسابهای کاربری و استفاده از شبکههای اجتماعی. اگر قربانی وارد حسابهای خود شود، هکر قادر خواهد بود اطلاعات ورود او را سرقت کند. این تهدید زمانی خطرناک تر میشود که فرد از همان اطلاعات ورود برای حسابهای مختلف خود استفاده کرده باشد.

چند نمونه از حملات شناخته شده Evil Twin

در ادامه چند مورد معروف از این حملات را میخوانید:

- Defcon Honeypot Challenge (سال ۲۰۱۹):

در همایش امنیتی Defcon در سال ۲۰۱۹، یک محقق به نام Dave Kennedy آزمایشی برای نشان دادن خطر این نوع حملات انجام داد. او یک شبکه وای فای جعلی ساخت که ظاهرش شبیه شبکه رسمی Defcon بود. تعداد زیادی از شرکتکنندگان بدون اینکه متوجه شوند، به این شبکه جعلی وصل شدند. این ماجرا نشان داد حتی در رویدادهای مرتبط با امنیت، اگر شبکهای را به درستی بررسی نکنید، ممکن است در دام بیفتید.

- Starbucks (سال ۲۰۱۷):

در سال ۲۰۱۷ در یکی از فروشگاههایStarbucks ، مهاجمان یک شبکه وایفای جعلی با نام Starbucks راه اندازی کردند که بسیار شبیه به شبکه واقعی فروشگاه بود. مشتریانی که به این شبکه جعلی وصل شدند، اطلاعات کارت بانکیشان دزدیده شد.

- فرودگاهها و هتلها:

در فرودگاهها و هتلهای مختلف در سراسر جهان، مواردی از وقوع حملات Evil Twin گزارش شده است. در این حملات، مهاجمان با ایجاد شبکههای وایفای جعلی با نامهایی مشابه این مکانها، کاربران را فریب میدهند و افرادی که به دنبال اتصال به اینترنت هستند، ممکن است به این شبکهها متصل شوند.

- محیطهای کاری:

در برخی موارد، حمله Evil Twin با هدف سرقت اطلاعات سازمانی یا انجام فعالیتهای جاسوسی مورد استفاده قرار میگیرد. مهاجم با استقرار یک شبکه وایفای جعلی در نزدیکی محل شرکت، تلاش میکند کارکنان را ترغیب به اتصال به این شبکه کند. در صورت برقراری اتصال، امکان رهگیری ارتباطات، دسترسی به اطلاعات محرمانه و حتی نفوذ به سامانههای داخلی سازمان فراهم میشود.

پیامدهای حملات Evil Twin:

حملات Evil Twin میتوانند پیامدهای گسترده و جدی بر حریم خصوصی، امنیت اطلاعات و داراییهای مالی افراد بر جای بگذارند. در ادامه، به برخی از مهمترین مخاطرات احتمالی چنین حملاتی پرداخته میشود:

سرقت هویت: مهاجم با دسترسی به اطلاعات ورود کاربران، مانند نام کاربری و گذرواژه، میتواند به حسابهای آنلاین، ایمیلها و شبکههای اجتماعی قربانی نفوذ کند. این دسترسی ممکن است منجر به افشای اطلاعات شخصی، یا حتی دسترسی به حسابهای بانکی فرد شود. در برخی موارد، مهاجم با جعل هویت قربانی، اقدام به انجام فعالیتهای غیرقانونی از طریق حسابهای وی مینماید.

دسترسی غیرمجاز به اطلاعات مالی: یکی از جدیترین پیامدهای حملات Evil Twin، افشای اطلاعات مالی کاربران است. در صورتی که فرد هنگام اتصال به شبکه جعلی، دادههایی مانند شماره کارت بانکی، رمز عبور حسابهای مالی یا اطلاعات کیف پول دیجیتال را وارد کند، این اطلاعات به راحتی توسط مهاجم سرقت میشود. در ادامه، امکان انجام تراکنشهای غیرمجاز یا حتی تصاحب کامل حسابهای مالی وجود دارد؛ موضوعی که میتواند خسارات مالی سنگینی برای قربانی به دنبال داشته باشد.

آلودگی به بدافزار: در برخی حملات Evil Twin، مهاجم پس از برقراری اتصال کاربر به شبکه جعلی، او را به وبسایتهای آلوده هدایت میکند. این وبسایتها به گونهای طراحی شدهاند که بدافزار را به صورت پنهانی روی دستگاه کاربر نصب میکنند. این بدافزارها میتوانند عملکرد سیستم را مختل کرده، اطلاعات حساس را سرقت کرده و حتی بدون اطلاع کاربر، دادههای ورود و سایر اطلاعات محرمانه را به مهاجم ارسال نمایند.

تهدید حریم خصوصی: زمانی که مهاجم به فعالیتهای مرور وب فرد دسترسی پیدا میکند، علایق، رفتارهای آنلاین و حتی موقعیت جغرافیایی قربانی شناسایی میشود. این امر نه تنها حریم خصوصی فرد را به خطر میاندازد، بلکه اطلاعات جمعآوری شده میتوانند در حملات هدفمند دیگری نظیر مهندسی اجتماعی یا فیشینگ مورد استفاده قرار گیرند.

تهدیدات بلندمدت امنیتی: علاوه بر آسیبهای ذکر شده، این حملات میتوانند تهدیدات امنیتی بلندمدت نیز ایجاد کنند. این تهدیدات میتوانند عواقب جدی برای فرد و حتی سازمانها به همراه داشته باشند.

نحوه شناسایی حملهی Evil Twin :

در ادامه به مهمترین راهکارهای شناسایی یک حملهی Evil Twin اشاره شده است:

- دقت به نام شبکه (SSID)

همیشه مطمئن شوید که نام شبکه (SSID) دقیقاً همان نامی است که توسط مکان میزبان (کافیشاپ، فرودگاه، کتابخانه و…) اعلام شده است.

شبکههای جعلی معمولاً با نامهایی بسیار شبیه به شبکهی واقعی ظاهر میشوند. برای مثال، اگر نام شبکهی واقعی “Café_WiFi” باشد، شبکهی جعلی ممکن است با نام “CafeFree_WiFi” یا “Café_WiFi_Free” نمایش داده شود.

در صورت مشاهده دو یا چند شبکه با نامهای بسیار مشابه، حتماً اتصال را به تأخیر بیندازید.

- مراقب صفحات ورود باشید.

اگر بلافاصله پس از اتصال به یک شبکهی عمومی، صفحهای از شما درخواست ورود اطلاعات شخصی، نام کاربری یا رمز عبور کرد، با احتیاط برخورد کنید.

صفحات ساده، غیرحرفهای یا دارای غلطهای املایی میتوانند نشانهای از جعلی بودن باشند.

- بررسی آدرس MAC شبکه

هر دستگاه وای فای یک آدرس MAC منحصر به فرد دارد. اگر قبلاً به یک شبکه متصل شدهاید و نام آن مشابه است ولی آدرس MAC تغییر کرده، این ممکن است نشانهای از یک شبکهی جعلی باشد.

- بررسی کیفیت اتصال و پیامهای خطا

اگر پس از اتصال به شبکه، ارتباط شما به صورت مداوم قطع و وصل میشود یا با ارورهای غیرمنتظره مواجه میشوید، احتمالاً شبکهای که به آن متصل شدهاید مورد اعتماد نیست. این ناپایداری میتواند نتیجهی دخالت مهاجم برای شنود یا هدایت ترافیک شما باشد.

- توجه به هشدارهای امنیتی SSL

اگر هنگام باز کردن یک سایت معتبر (مثل بانک یا ایمیل)، مرورگر به شما در مورد ناامن بودن ارتباط یا گواهی امنیتی (SSL Certificate) هشدار داد، به هیچ عنوان ادامه ندهید.

این نوع هشدارها میتواند نشاندهندهی یک حملهی Man-in-the-Middle باشد که معمولاً از طریق یک شبکهی Evil Twin انجام میشود.

اگر قربانی حمله Evil Twin شدید، چه اقداماتی انجام دهید؟

اگر به شبکهای جعلی مشکوک شدید، فوراً اقدامات زیر را انجام دهید تا از سرقت اطلاعات شخصی، هویتی یا مالی خود جلوگیری کنید:

- فوراً اتصال خود را از شبکه مشکوک قطع کنید.

- تمام رمزهای عبور مهم خود را تغییر دهید و احراز هویت دو مرحلهای (2FA) را برای حسابها فعال کنید.

- با استفاده از یک آنتی ویروس به روز، سیستم یا گوشی خود را به طور کامل اسکن کنید.

- در صورت مشکوک بودن به سرقت اطلاعات، موضوع را به مراجع قانونی اطلاع دهید.

- اگر اطلاعات مالی یا بانکی شما در خطر است، فوراً با بانک یا مؤسسه مالی مربوطه تماس بگیرید.

- تراکنشهای حسابها و فعالیتهای آنلاین خود را به دقت تحت نظر بگیرید.

با انجام این اقدامات، میتوانید از آسیبهای بیشتر جلوگیری کرده و اطلاعات خود را تا حد زیادی ایمن نگه دارید.

چگونه میتوان از حملات Evil Twin جلوگیری کرد؟

برای پیشگیری از حملات Evil Twin، لازم است هم کاربران عادی و هم مدیران شبکه مجموعهای از شیوههای امنیتی را رعایت کنند. در ادامه، اقدامات پیشنهادی برای کاهش یا جلوگیری از خطر این نوع حملات ارائه شده است:

- برای کاربران عادی:

بررسی دقیق مشخصات شبکه: پیش از اتصال به یک شبکهی وای فای، به ویژه در مکانهای عمومی، حتماً نام شبکه (SSID) و تنظیمات آن را از یک منبع مطمئن (مثلاً کارکنان مجموعه) بررسی و تأیید کنید.

حذف شبکههای بلااستفاده از لیست ذخیره شدهها: به صورت منظم شبکههایی که دیگر از آنها استفاده نمیکنید را از فهرست وای فای ذخیره شدهی دستگاه خود حذف کنید تا از اتصال خودکار به شبکههایی که ممکن است جعلی باشند، جلوگیری شود.

غیرفعالسازی قابلیت اتصال خودکار به وای فای: ویژگی اتصال خودکار (Auto-connect) را در تنظیمات وای فای دستگاه غیرفعال کنید تا دستگاه شما بدون اجازهی شما به هیچ شبکهای متصل نشود.

فعالسازی احراز هویت دومرحلهای (2FA): در تمام حسابهای آنلاین خود، در صورت امکان، احراز هویت دومرحلهای را فعال کنید. این کار باعث میشود حتی اگر مهاجم در یک حمله Evil Twin اطلاعات کاربری شما را بدزدد، نتواند بدون مرحلهی دوم احراز هویت وارد حساب شما شود.

- برای مدیران شبکه:

استفاده از رمزنگاری قوی: برای رمزگذاری ترافیک شبکه وای فای، از استانداردهای جدید مانند WPA3 یا WPA2-PSK استفاده کنید تا شنود ترافیک برای مهاجم دشوار شود.

بهرهگیری از راهکارهای امنیتی پیشرفته در شبکههای سازمانی: در محیطهای شرکتی یا سازمانی، استفاده از نسخههای حرفهایتر پروتکلهای امنیتی مانند WPA2-Enterprise یا WPA3-Enterprise strongly توصیه میشود. این نسخهها از روشهای احراز هویت پیشرفتهتری استفاده میکنند که سطح بالاتری از امنیت و کنترل دسترسی را برای شبکه فراهم میکنند.

تفکیک شبکهها: شبکهی مهمان را از شبکهی داخلی جدا کنید. این کار باعث میشود که حتی اگر یک حمله در شبکهی مهمان رخ دهد، آسیبی به منابع داخلی وارد نشود.

نظارت بر نقاط دسترسی مشکوک: با پیادهسازی سیستمهای WIDS یا WIPS میتوانید حضور نقاط دسترسی مشکوک یا جعلی را شناسایی کرده و هشدارهای مرتبط با آن را نیز دریافت کنید.

به روزرسانی منظم تجهیزات: روترها و سایر تجهیزات شبکه را به صورت منظم با جدیدترین نسخههای firmware و پچهای امنیتی به روزرسانی کنید تا آسیبپذیریهای شناخته شده رفع شوند.

آموزش کاربران: کاربران شبکه را در مورد خطرات حملات Evil Twin آگاه کنید و به آنها آموزش دهید که چگونه مشخصات شبکه را بررسی کرده و از شیوههای ایمن استفاده کنند.

سوالات متداول

حمله Evil Twin چیست؟

Evil Twin نوعی حمله وایفای است که در آن مهاجم یک نقطه دسترسی جعلی با نام و ظاهر مشابه شبکه اصلی ایجاد میکند تا کاربران ناخواسته به آن متصل شوند و اطلاعاتشان سرقت شود.

چرا این حمله را “Evil Twin” مینامند؟

چون مهاجم یک شبکه کاملاً شبیه به شبکه واقعی (دوقلوی آن) ایجاد میکند، اما نسخهٔ مخرب است؛ به همین دلیل به آن «دوقلوی شیطانی» میگویند.

مهاجم پس از اتصال کاربر چه اطلاعاتی را میتواند سرقت کند؟

نام کاربری و رمزهای عبور

ترافیک اینترنت

اطلاعات بانکی

کوکیها و نشستهای فعال

الگوهای رفتاری کاربر

در برخی موارد حتی میتواند حمله Man-in-the-Middle کامل اجرا کند.

چگونه میتوان یک شبکه Evil Twin را تشخیص داد؟

تشخیص آن دشوار است اما برخی نشانهها عبارتند از:

- وجود دو شبکه با همان نام (SSID)

- سیگنال بسیار قوی غیرطبیعی

- عدم نیاز به رمز عبور یا درخواست مجدد رمز

- قطع شدنهای ناگهانی پس از اتصال

- صفحههای لاگین مشکوک یا جعلی

آیا حملات Evil Twin فقط در مکانهای عمومی اتفاق میافتند؟

بیشتر در مکانهایی مثل کافیشاپها، فرودگاهها، هتلها و مراکز خرید شایعاند، اما در محیطهای سازمانی نیز میتوانند رخ دهند، مخصوصاً اگر امنیت وایفای ضعیف باشد.