لیست نرم افزارهایی که پشتیبانی آن ها تا سال ۲۰۱۹ پایان می یابد

1398/08/14

نفوذ باج افزار از طریق آپدیت

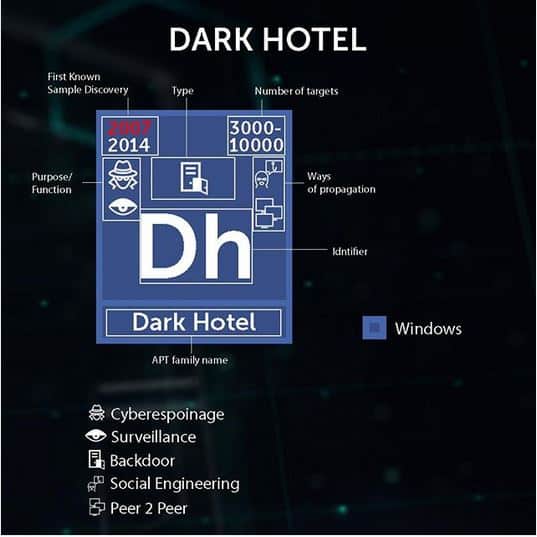

1398/09/07نوع: بد افزاری از نوع APT

advanced persistent threat (APT) چیست ؟

یک حمله سایبری طولانی مدت و هدفمند است که در آن یک مهاجم به یک شبکه دسترسی پیدا می کند و برای یک دوره زمانی کشف نشده باقی می ماند. هدف حمله APT معمولاً نظارت بر فعالیت شبکه و سرقت داده ها به جای آسیب رساندن به شبکه یا سازمان است. هدف اصلی این حملات معمولا ادارات دولتی، صنایع دفاعی، خدمات مالی، خدمات حقوقی، صنعتی و … می باشد.

تهدید امنیتی Darkhotel

این تهدید امنیتی(Darkhotel) توسط تیم تحقیق و پشتیبانی شرکت کسپرسکی کشف شده و ترکیبی از حملات فیشینگ و یک بد افزار خطرناک است که برای استخراج اطلاعات محرمانه طراحی شده است. بنا به اظهارات شرکت کسپرسکی از زمان تولید این بد افزار تا کنون حدود یک دهه می گذرد.۹۰ درصد قربانیان Darkhotel در ژاپن، تایوان، چین، روسیه و کره هستند، اما در آلمان، آمریکا، اندونزی، هند و ایرلند نیز شاهد انتشار آن بوده ایم.

جزئیات تهدید

Darkhotel چگونه منتشر می شود؟

۱٫ فیشینگ

در ابتدا با استفاده از فیشینگ گسترده و از طریق ایمیل های آلوده عملیات نفوذ به اهداف حساس مانند پایگاه های صنایع دفاعی (DIB)، سازمانهای دولتی، سازمانهای مردم نهاد (NGO)، تولیدکنندگان بزرگ الکترونیک و لوازم جانبی، شرکت های دارویی، ارائه دهندگان خدمات پزشکی، سازمان های مرتبط با ارتش و سیاست گذاران انرژی آغاز می شود. روند ارسال ایمیل تا زمان اطمینان از تزریق Darkhotel به درون شبکه ادامه می یابد. این ایمیل ها اغلب شامل موضوعاتی فریبنده متناسب با پرسنل شاغل در یک سازمان تهیه و ارسال می گردد و می تواند شامل لینک های دروغین استفاده رایگان و یا تخفیف مناسب از امکانات سایت و یا یک مجموعه خاص باشد. در طی این سال ها ایمیل های فیشینگ اغلب حاوی یک نقطه ضعف Zero-Day از کمپانی ادوبی و یا لینکی بوده است که باعث می شده تا مرورگر قربانی را به سمت Zero-Day اینترنت اکسپلورر تغییر مسیر دهد. هدف از این کار سرقت اطلاعات از این مؤسسات بوده است.

۲٫نفوذ از طریق file-sharing

Darkhotel می تواند از طریق سایت های نامعتبر اشتراک فایل و در قالب بخشی از یک فایل فشرده وارد سیستم قربانی شود ولی در در واقع با نصب یک Backdoor Trojan اطلاعات محرمانه قربانی جمع آوری می کند.

۳٫انتشار از طریق هک لپ تاپ

روش سوم تلفیقی از دو روش بالا محسوب می شود. بعضا در بین مدیران ارشد سازمان ها افرادی وجود دارند که اهمیت چندانی به تامین امنیت لپتاپ شخصی خود نمی دهند که موجب می شود این افراد طعمه مناسبی برای هکر ها به حساب بیایند. در این روش از یک تروجان کمیاب که خود را در قالب یک نرمافزار از کمپانی های معروف نشان می دهد استفاده می شود، این تروجان خود را در قابل نرمافزارهایی مانند Google Toolbar, Adobe Flash و Windows Messeger جا می نزند. مرحله اول نفوذ برای آن است که مهاجم قربانی خود را ارزش یابی کند و بدافزار های دیگر را به سیستم های با ارزش تر وارد کند.

مشخصات Darkhotel

- حملات هدفمند روی قربانیان سطح C مانند مدیرعامل، معاون ارشد،مدیران تحقیق و توسعه و …)متمرکز شده است.

- این گروه به طور همزمان از حملات هدفمند و حملات شبه botnet استفاده کردهاند.

- استفاده از zero-day برای هدف قرار دادن اینترنت اکسپلورر و محصولات Adobe.

- استفاده از یک keylogger پیشرفته برای سرقت اطلاعات محرمانه.

- تزریق کدهای مخرب با استفاده از امضاهای دیجیتال سرقت شده.

- Darkhotel بدون شناسایی شدن توانست بیش از یک دهه به فعالیت خود ادامه دهد

چگونه می توان از حمله Darkhotel جلوگیری کرد؟

اگر چه پیشگیری کامل به عنوان یک چالش بزرگ مطرح است، در این بخش چند توصیه برای ایمن ماندن در هنگام سفر ارائه می شود:

- اگر قصد دسترسی به Wi-Fi عمومی را دارید ، فقط از تونل های VPN قابل اعتماد استفاده کنید.

- در مورد انواع حملات فیشینگ اطلاعات خود را افزایش دهید.

- نرم افزار های موجود و سیستم امنیتی خود را همیشه به روز نگه دارید.

- تا حد امکان از سایت های نامعتبر برای اشتراک داده ها استفاده نکنید و در صورت استفاده و دانلود فایل قبل از اجرا آن را کاملا اسکن کنید.

- در هنگام مسافرت و استفاده از شبکه های نا ایمن از به روز رسانی های سیستمی اکیدا خود داری کنید.

- آنتی ویروس سیستم شما باید مجهز به قسمت امنیتی اینترنت (Internet Security) باشد و یا نرم افزار امنیتی به طور جداگانه نصب شود.