معرفی و بررسی Credential Stuffing

Credential Stuffing چیست؟ Credential Stuffing یکی از انواع حملات سایبری است که هکرها برای دسترسی

جدیدترین خبر

شرکت Sophos نسخه v21.5 MR2 از فایروال سوفوس را بهعنوان یک بهروزرسانی Maintenance Release منتشر کرد. این نسخه در ادامه عرضه نسخه v22.0 در دسامبر 2025 ارائه شده است؛ نسخهای که با بهبودهای Secure by Design و قابلیتهای جدید همراه بود و بسیاری از سازمانها تاکنون به آن

Credential Stuffing چیست؟ Credential Stuffing یکی از انواع حملات سایبری است که هکرها برای دسترسی

مایکروسافت اعلام کرده است که پشتیبانی از Exchange Server نسخههای 2016 و 2019 در تاریخ

حمله بروت فورس (Brute Force) چیست و چگونه از سایت، سرور و حسابهای کاربری خود

در دنیای فناوری اطلاعات، امنیت سایبری یکی از مهمترین دغدغههای سازمانها و کسبوکارها است. با

پلتفرم Kaspersky Unified Monitoring and Analysis Platform 3.4 ویژگیها و بهبودهای زیر را معرفی میکند:

Fileless Attack چیست؟ حمله بدون فایل (Fileless Attack) یکی از انواع حملات سایبری است که

نسخه جدید Kaspersky Endpoint Security 12.8 برای ویندوز منتشر شد که شامل قابلیتها و بهبودهای

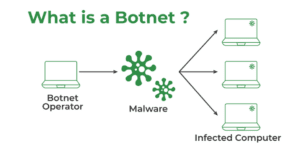

باتنت(Botnet) چیست؟ باتنت به مجموعهای از رایانههای متصل به یکدیگر گفته میشود که برای انجام

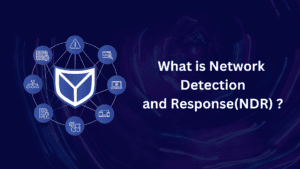

Network Detection and Response (NDR) چیست؟ فناوری Network Detection and Response (NDR) در اوایل دهه

حملات Zero-day به حملاتی گفته میشود که در آن مهاجمان از آسیبپذیریهای ناشناخته یا جدید

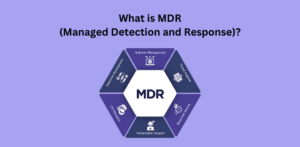

Managed Detection and Response(MDR) چیست؟ MDR یک سرویس امنیت سایبری است که به سازمانها کمک

SQL Injection (SQi) چیست؟ SQL Injection یک نوع حمله سایبری است که به مهاجم این

برای مسیریابی یکی از اپلیکیشن های زیر را انتخاب کنید.